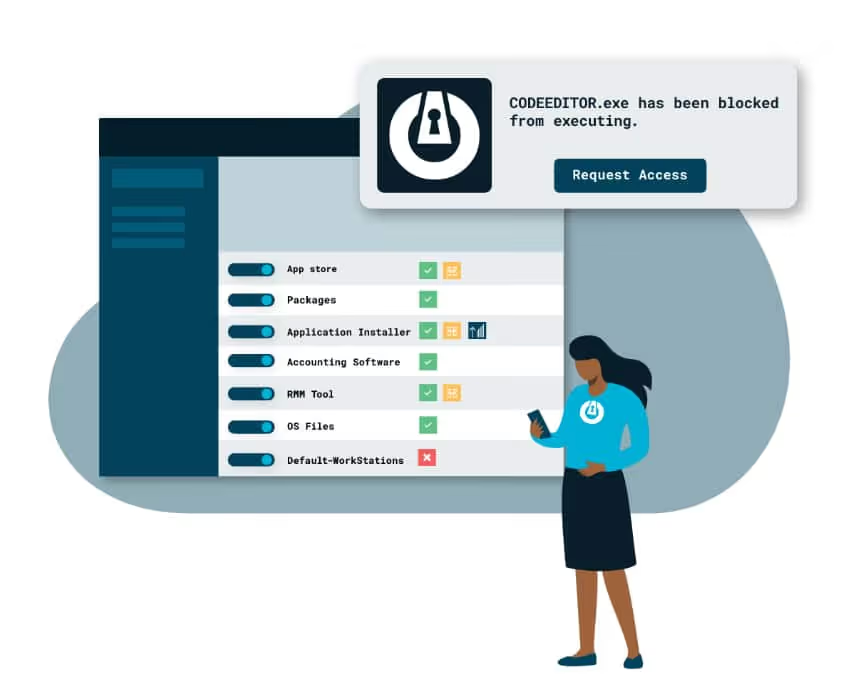

Audit sécurité réseau : comment identifier les vulnérabilités et renforcer la protection

Technique

Audit sécurité réseau : comment identifier les vulnérabilités et renforcer la protection

Découvrez comment réaliser un audit sécurité réseau, identifier les vulnérabilités, évaluer les risques et mettre en place des actions correctives efficaces.

Rubrique