Le modèle Zero Trust s’impose aujourd’hui comme une évolution majeure des modèles de sécurité traditionnels. Face à l’augmentation des fuites de données, des accès compromis et des attaques ciblant les identités, les approches basées sur des périmètres définis ne sont plus suffisantes.

Le principe est simple : ne jamais faire confiance, toujours vérifier.

Pour les prestataires informatiques qui gèrent plusieurs environnements clients, ce modèle de sécurité permet de réduire considérablement la surface d’attaque et de mieux contrôler les accès aux données sensibles.

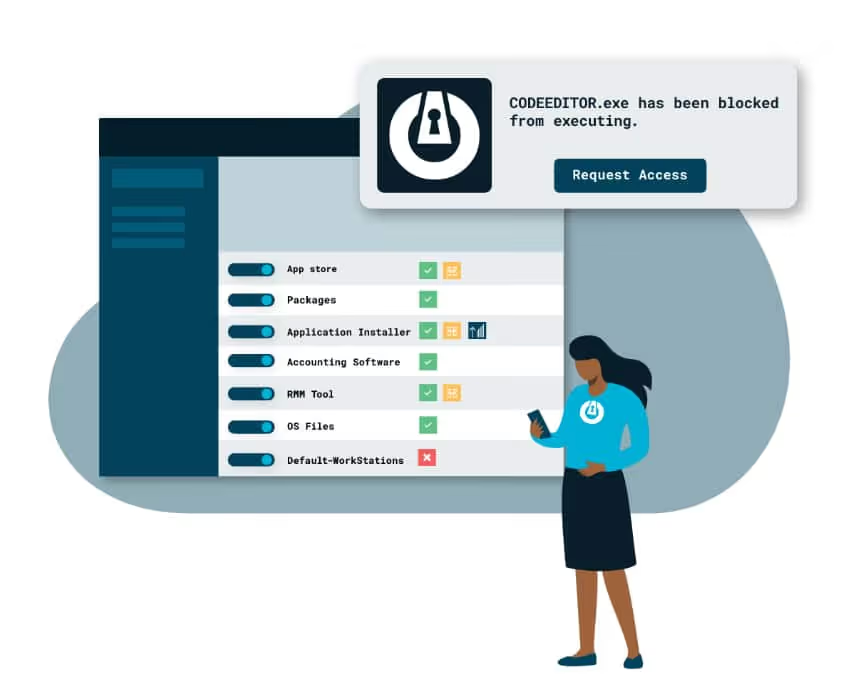

Vous souhaitez appliquer une approche Zero Trust dès aujourd’hui ? Découvrez comment ThreatLocker permet de contrôler les applications, sécuriser les accès et limiter les risques sur l’ensemble de vos environnements clients.

À retenir

- Le modèle Zero Trust repose sur un principe simple : ne jamais faire confiance, toujours vérifier

- Les modèles de sécurité traditionnels ne suffisent plus face aux environnements cloud et multi-clients

- Chaque accès doit être vérifié, authentifié et contrôlé en temps réel

- La gestion des identités et les contrôles d’accès sont au cœur du modèle

- La segmentation du réseau limite les mouvements latéraux

- La surveillance continue permet une détection et une réponse rapide

- Le Zero Trust réduit la surface d’attaque et protège les données sensibles

- Il permet d’éviter qu’un incident se propage d’un client à un autre

Qu’est-ce que le modèle Zero Trust ?

Le modèle Zero Trust est un modèle de sécurité qui repose sur une idée simple : aucun utilisateur, appareil ou système ne doit être considéré comme fiable par défaut.

Popularisé par John Kindervag, ce modèle remet en cause les approches classiques basées sur un réseau interne “de confiance”. Le modèle Zero Trust s’appuie sur des principes largement documentés par des organismes de référence comme le NIST, qui définit les bases d’une architecture Zero Trust robuste.

Contrairement aux modèles de sécurité traditionnels, le Zero Trust impose une vérification systématique de chaque accès.

Chaque demande doit être :

- authentifiée

- autorisée

- validée en temps réel

Pourquoi les modèles de sécurité traditionnels ne suffisent plus

Les identifiants compromis sont aujourd’hui massivement exploités via des attaques automatisées comme le brute force ou le credential stuffing, qui permettent de tester des milliers de combinaisons en quelques minutes.

Pour mieux comprendre ces mécanismes, consultez notre article sur les logiciels de brute force.

Les environnements sont devenus plus complexes :

- multiplication des services cloud

- accès distants : la multiplication des accès et des identifiants compromis s’inscrit dans un contexte global d’augmentation des attaques informatiques

- gestion de plusieurs environnements clients

- augmentation des identifiants compromis

Un attaquant qui obtient un accès peut alors se déplacer librement. Le Zero Trust répond à ce problème en supprimant toute confiance implicite.

Les principes clés du Zero Trust

“Ne jamais faire confiance, toujours vérifier”

Chaque utilisateur et chaque appareil doit prouver sa légitimité à chaque accès.

Contrôles d’accès stricts

Les accès sont accordés selon :

- l’identité

- le contexte

- le niveau de risque

Le principe du moindre privilège est systématiquement appliqué.

Surveillance continue

Les systèmes analysent en permanence les comportements et les connexions. Cela permet une détection et de réponse rapide en cas d’activité suspecte. Les techniques d’attaque évoluent constamment et couvrent différents types de piratage informatique

Segmentation du réseau

La segmentation du réseau permet de limiter la propagation des attaques. Un accès compromis ne donne pas accès à l’ensemble des systèmes.

Les composants d’une architecture Zero Trust

Gestion des identités

La gestion des identités est centrale pour contrôler qui accède à quoi. Elle permet de sécuriser les comptes et de limiter les accès à privilèges.

Contrôles d’accès

Les contrôles d’accès permettent de restreindre les permissions et de protéger les données sensibles.

Surveillance en temps réel

La surveillance continue permet de détecter rapidement toute anomalie et de réagir avant qu’un incident ne se propage.

Réduction de la surface d’attaque

En limitant les accès et en segmentant les environnements, le Zero Trust réduit fortement les risques.

Quels bénéfices pour les prestataires informatiques ?

Le Zero Trust apporte des bénéfices concrets dans la gestion de plusieurs clients, au-delà de la sécurité technique.

- réduction du risque contractuel en cas d’incident

- amélioration de la confiance client

- meilleure traçabilité des accès et des actions

- simplification des audits de sécurité

- contrôle renforcé des comptes à privilèges

Un identifiant compromis ne permet plus d’accéder à l’ensemble des systèmes, ce qui limite fortement l’impact d’un incident.

Zero Trust et environnements multi-clients

Dans un environnement multi-clients, les accès doivent être strictement cloisonnés pour éviter toute propagation.

Le Zero Trust permet de structurer cette isolation :

- segmentation des environnements par client

- séparation des accès et des identités

- contrôle granulaire des permissions

- surveillance des activités entre environnements

Chaque client est isolé, ce qui empêche un incident de se propager à l’ensemble du parc IT.

Comment mettre en œuvre le Zero Trust ?

La mise en œuvre doit être progressive et structurée.

1. Identifier les actifs critiques

- données sensibles

- systèmes clés

- comptes à privilèges

2. Cartographier les accès

Comprendre :

- qui accède à quoi

- dans quel contexte

- avec quels niveaux de privilèges

3. Mettre en place des contrôles d’accès

- authentification forte

- gestion des identités

- limitation des privilèges

4. Segmenter les environnements

- Isoler les systèmes pour éviter toute propagation.

5. Activer la surveillance continue

Mettre en place :

- détection et de réponse

- alertes en temps réel

- analyse comportementale

Les bonnes pratiques en matière de sécurité des accès sont également documentées par des organismes comme l’ANSSI, qui publie des recommandations en cybersécurité.

Quels outils pour appliquer le Zero Trust ?

La mise en œuvre du Zero Trust repose aussi sur des outils adaptés.

- Des solutions comme ConnectSecure permettent d’identifier les vulnérabilités et d’avoir une visibilité claire sur la surface d’attaque.

- D’autres solutions comme ThreatLocker permettent d’aller plus loin en contrôlant précisément les applications, en restreignant les accès et en appliquant des politiques strictes alignées avec le modèle Zero Trust.

Conclusion

Le Zero Trust s’impose aujourd’hui comme un standard pour sécuriser les accès et protéger les données sensibles.

En supprimant la confiance implicite et en imposant une vérification continue, il permet de réduire la surface d’attaque et de limiter les risques de compromission.

Pour les prestataires informatiques, l’enjeu est de maîtriser les accès, surveiller les activités et éviter toute propagation entre environnements clients.

Vous souhaitez sécuriser vos environnements clients et mettre en place une stratégie Zero Trust adaptée ? Prenez rendez-vous avec un expert BeMSP pour bénéficier d’un accompagnement personnalisé.

FAQ

C’est quoi l’approche Zero Trust ?

L’approche Zero Trust est un modèle de sécurité qui repose sur un principe simple : ne jamais faire confiance, toujours vérifier.

Chaque accès à un système ou à des données sensibles doit être authentifié, autorisé et contrôlé en temps réel, quelle que soit la position de l’utilisateur (interne ou externe)

Ce modèle permet de réduire la surface d’attaque et de limiter les risques liés aux identifiants compromis.

Quels sont les 3 piliers de la cybersécurité ?

Les trois piliers de la cybersécurité sont :

- Confidentialité : protéger les données contre les accès non autorisés

- Intégrité : garantir que les données ne sont pas altérées

- Disponibilité : assurer l’accès aux systèmes et aux données quand nécessaire

Ces piliers sont essentiels pour sécuriser les environnements informatiques et protéger les données sensibles.

Quels sont les piliers du modèle Zero Trust ?

Le modèle Zero Trust repose généralement sur plusieurs piliers :

- gestion des identités et des accès

- contrôles d’accès stricts

- surveillance continue

- segmentation du réseau

- protection des données

Ces éléments permettent de sécuriser les accès et de limiter les mouvements latéraux en cas de compromission.

Comment mettre en place le Zero Trust ?

La mise en place du Zero Trust se fait de manière progressive :

- identifier les données sensibles et les systèmes critiques

- cartographier les accès

- mettre en place des contrôles d’accès et une authentification forte

- segmenter les environnements

- déployer une surveillance continue avec des capacités de détection et de réponse

L’objectif est de réduire les accès inutiles et de contrôler chaque interaction avec les systèmes.

Quels sont les 7 piliers d’une architecture Zero Trust ?

Les 7 piliers d’une architecture en Zero Trust peuvent varier selon les référentiels, mais reposent généralement sur les éléments suivants :

- identité

- appareils (devices)

- applications

- données

- réseau

- automatisation et orchestration

- visibilité et analyse

Ces piliers structurent une architecture Zero Trust complète et permettent de couvrir l’ensemble de la surface d’attaque.

Quels sont les 4 types de vulnérabilités ?

Les principales catégories de vulnérabilités sont :

- vulnérabilités logicielles (failles dans les applications ou systèmes)

- vulnérabilités humaines (erreurs, phishing, mots de passe faibles)

- vulnérabilités réseau (mauvaise configuration, accès ouverts)

- vulnérabilités organisationnelles (manque de gouvernance ou de processus)

Identifier et corriger ces vulnérabilités est essentiel pour limiter les risques de compromission.